5時55分、毎日必ず届くフィッシングメール。

身に覚えがないので無視していましたが、毎日決まった時間に届く律義さにふと好奇心がわきました。

「いったい誰がどこから送っているんだ?」

ちょっと時間が空いたので、このメールを追跡してみることにしました。

結論として犯人を特定することはできていません。

そんなに大それた結果にはならなかったので、興味のない方はブラウザバックをお願いします。

※普段はこんな書き方はしませんが、まぁ「実験室」ということで大目に見てください。

2026年1月15日追記:

gappssmtpの署名について詳しく調べました。よろしければこちらもご覧ください。

毎日届いていたフィッシングメール

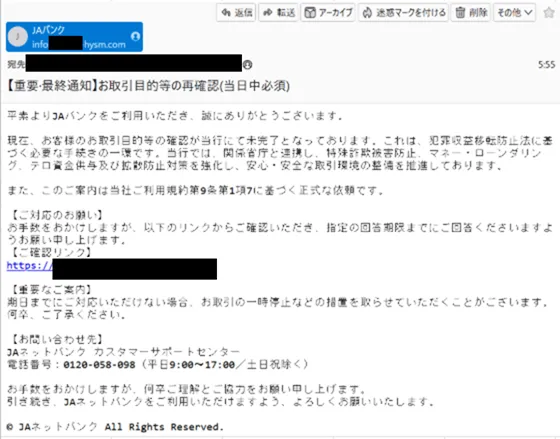

これが、毎日私に届けられていたメールです。

JAバンクを名乗っていますが、私には縁もゆかりも口座もないためすぐにフィッシングメールと分かります。

しかし、それにしても毎日同じ時間に送ってくるこの律儀さ。(自動化しているだろ。オイ)

そして、案外まともな日本語です。

本文には決まって同じURLが記載されており、これが何者か調べます。(読者の安全を確保するため、URLは黒塗りにしています)

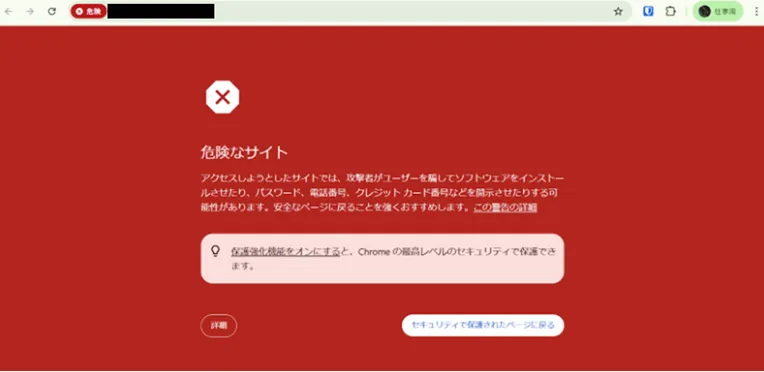

まずは脅威診断

さて、診断開始です。

まずは、このURLがどれだけ危険なものかツールを使って調べてみます。

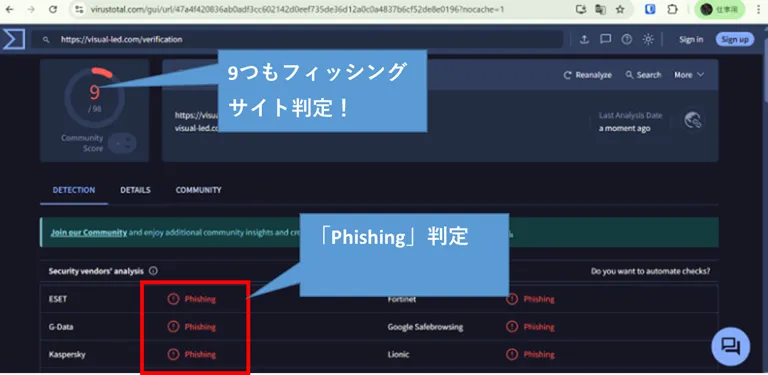

・VirusTotalでチェック

Googleが運営するサイトやファイルがマルウェアに感染しないかをチェックするサービスです。

URLを入力して検索すると9つのベンダーが「フィッシングサイト」と判定。

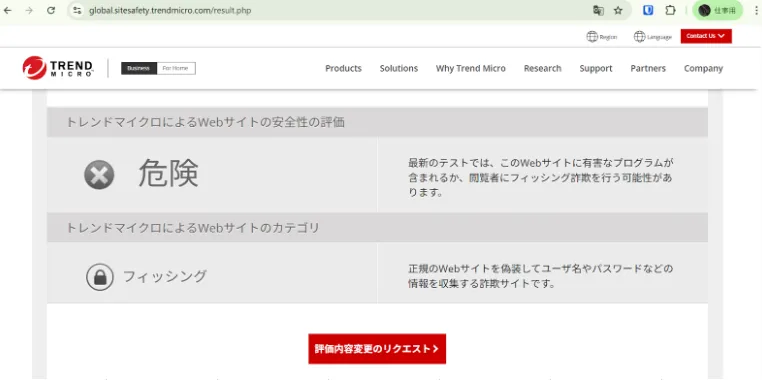

・トレンドマイクロのSite Safety Centerでチェック

セカンドオピニオンも重要です。

日本の大手、トレンドマイクロの見解も聞いてみます。

こちらも「危険」判定。

フィッシングサイトで間違いありません。

・urlscan.ioでチェック

urlscan.ioはパソコンの身代わりにURLへアクセスしその様子を報告してくれるサービスです。

検査したところ、「We could not scan this website!」というエラーで帰ってきました。

(スクショ取り忘れました)

このサイトが分析ツールからのアクセスを意図的にブロックしているのでしょう。

悪意のあるサイトの典型的な動きですね。

JAバンクそっくりの画面を期待していたのですが確認できませんでした。残念。

とりあえず、詐欺サイトであることは確定しました。

クリック、絶対・ダメ!

Let’s 解析!メールのヘッダーから送信元を探る

サイトにアクセスするとマルウェアに感染しますので、次はメールを調査します。

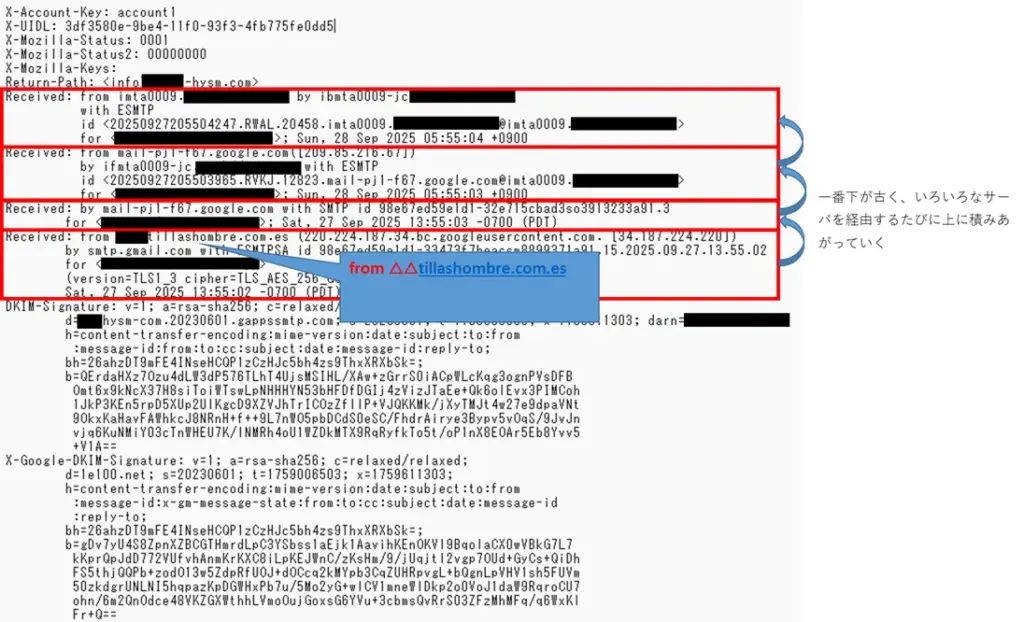

メールは送信した後にいろんなメールサーバを経由して送られてきます。

その送信履歴をチェックした結果は以下の通りです。

送り主(と自称している)を調べる

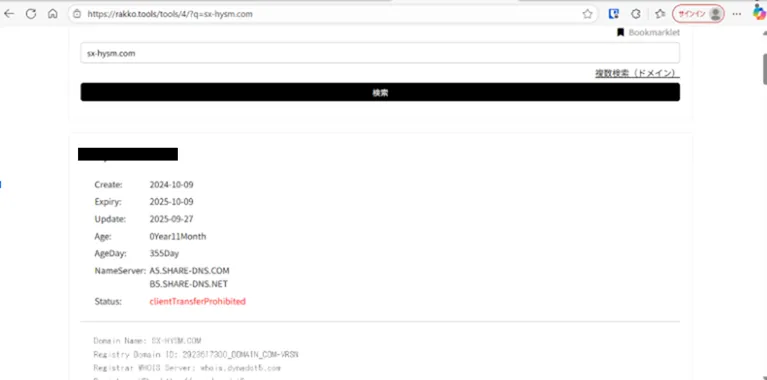

メールの差出人(From)は info◇◇@〇〇-hysm.com となっています。

〇〇-hysm.comって誰やねん。

まずは、〇〇-hysm.comの所有者を調べるべく、WHOISというサービスを使ってドメインの登記簿情報を調べました。

案の定、所有者情報はプライバシー保護で殆ど情報が参照できません。

そして、ドメインの有効期限が作成からきっかり1年後の2025年10月8日になっています。

本気でビジネスをやっている人間がドメインを1年契約で取ることはまずないでしょう。

やはりスパムを送るためだけに作られた「使い捨てドメイン」と考えても差し支えありません。

どこから送られてきたか調べる

メールには手紙の消印のような「ヘッダー情報」というものが付いています。

これを下から上に読んでいくことで、メールがたどってきた道のりを確認できるのです。

まず一番下を見ると「from △△tillashombre.com.es」と書かれています。

調べてみると、これはスペインの靴屋さんのドメインでした。

差出人を名乗る 〇〇-hysm.com とは全く関係がありません。

うーむ、スペインの靴屋さんから謎のドメイン名でメールを送るのか...普通はありえません。

これはGmailを使って差出人をYahooメール(yahoo.co.jp)にして送るようなもの。

メールソフトの設定を変えれば送ることは可能ですが、企業としてはありえない送り方です。

昔はいくつものメールアカウントを取得することがトレンドだったので、よく見かけたのですが。

署名を調べる

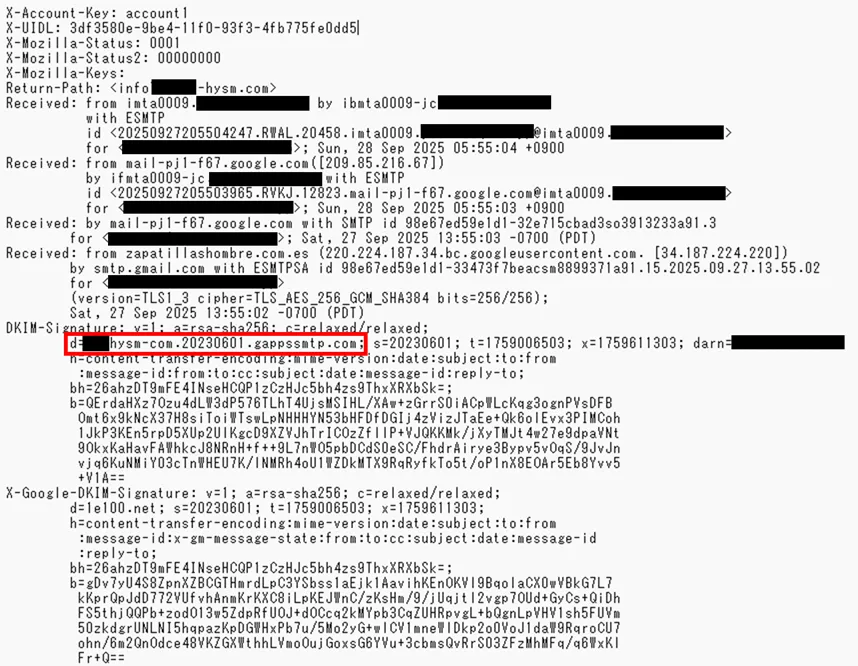

次に「電子署名(DKIM)」を調べます。

これはメールにおける「本物であることの証明書」みたいなものです。

ちゃんとした企業は「このメールは間違いなくウチから送りましたよ」という、偽造不可能な電子的なハンコを押します。

今回のメールの電子署名を見てみると…

d=〇〇-hysm-com.20230601.gappssmtp.comとなっています。

「.gappssmtp.com」とはGoogle Workspaceから送信されていることを意味します。

一見すると、Googleが「〇〇-hysm.com」の代理で送ったように見えますが、その大元である「〇〇-hysm.com」自体が使い捨てドメインです。

この署名はメールの中身が、「〇〇-hysm.comという謎のドメインから送られた」ことを証明しているだけで、「JAバンク」とは何の関係もありません。

つまり、これは「それっぽい身分証明書」と同じで、信頼性はありません。

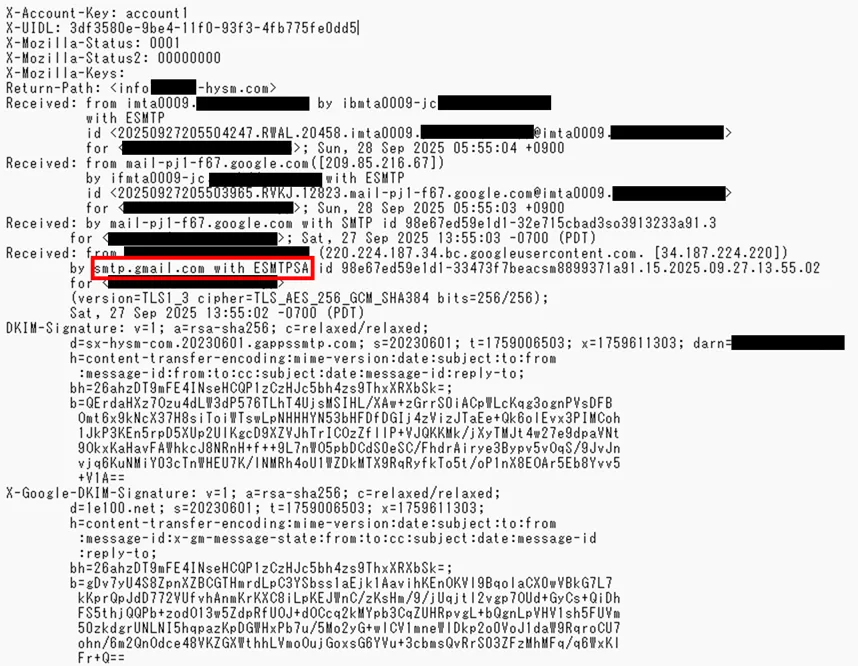

クラウドサービスを使っていた

ヘッダーからGoogle Workspaeから送られていることがわかりました。

さらに読み解くと、送信元のIPアドレスはGoogleのクラウドプラットフォーム(GCP)のものであり、「with ESMTPSA」という記述があります。

これは、攻撃者が正規のIDとパスワードを使って、Gmailの送信サーバーにログインしたことを示す証拠です。

Google Workspaceを使っているのか…

これなら正規のメールアカウントをすぐに取得できます。

しかも、「with ESMTPSA」からWebのGmailからではなく外部のメールソフトかプログラムからGmailを経由して送っていることもわかりました。

考察

調査結果を整理してみます。

犯人は「△△tillashombre.com.es」を名乗るGCP上のサーバーから、「〇〇-hysm.com」という使い捨てドメインの名前でメールを送ってきています。

考えられるケースは以下の2つです。

①スペインの靴屋さんのアカウントが乗っ取られた。

②攻撃者がGoogleのインフラを契約し、名前を詐称して送った。

①の可能性は否定しませんが、おそらく②でしょう。

決定的な証拠は電子署名(DKIM)です。

攻撃者は、自分で取得した「使い捨てドメイン」の正当性を、Googleのシステムを使って証明しています。

正規の企業のアカウントが乗っ取られたなら、その企業のドメインで署名されるはずです。

それにしてもGoogle Workspaceを使っているとは。

GmailやMicrosoftメールは便利ですが、誰でも簡単にアカウントを作れてしまいます。

そして、攻撃者は私たちと同じようにGCP(Google Cloud Platform)やAWS(Amazon Web Service)いったクラウドサービスを使っていることがわかりました。

GoogleやMicrosoftが契約時に相手が悪意のある人間かどうかを判断するのは不可能なので、この利用自体を防ぐことはできません。

となると、最終的には私たちが判断し見分けるしかない

となると、最終的には私たちが判断し見分けるしかない

大切なことなので2回書きました。

これ以上の調査は情報開示請求が必要になるので、今回はここまでとします。

まとめ

一通のフィッシングメールを追跡した結果、攻撃者は特別なツールを使っているわけではないことがわかりました。

私たちと同じクラウドサービスを借りて攻撃を仕掛けてきます。

だからこそ、私たちはメールに記載された差出人という「見た目」に騙されてはいけません。

怪しいメールやサイトにはアクセスしないという、基本が身を守るために重要といえるでしょう。

コメント