「取引先から、セキュリティ対策の証明を出してほしいと言われた」

ここ数年で、この相談は確実に増えています。

背景にあるのが、経済産業省などが進めるセキュリティ対策評価制度(SCS評価制度)です。

この制度で適切な評価を取得しない場合、大手企業や元請けのサプライチェーンから外され、既存の取引が停止するおそれがあります。

そして重要なのは、制度開始までの時間が短い点です。

2026年度後半の運用開始が想定され、中小企業にとって喫緊の課題です。

この記事では、セキュリティ対策評価制度を取得しない場合のデメリット、全体像、今すぐ着手すべきアクションを解説します。

なぜ今、セキュリティ対策評価制度が必要なのか

近年のサイバー攻撃は激化しており、新たなセキュリティ手法やソリューションが生み出されているにもかかわらず、収束する気配がありません。

原因の1つが、防御が手薄な中小企業・委託先を踏み台にして侵入する「サプライチェーン攻撃」です。

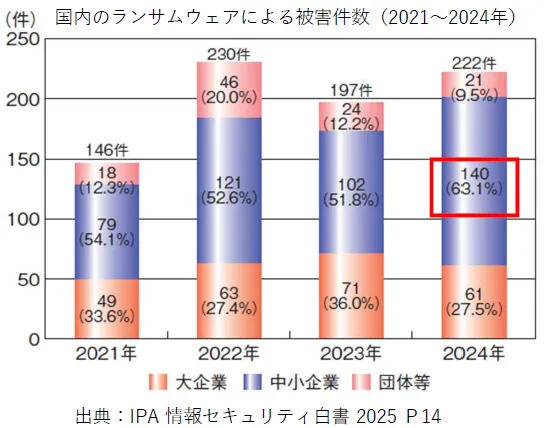

IPAの統計ではランサムウェア被害の6割超が中小企業であり、2022年には国内の自動車メーカー関連で全工場が稼働停止となる事案も発生しています。

そのため、サプライチェーンセキュリティの向上を目的として、セキュリティ対策評価制度が施行されることとなりました。

「うちは狙われるほど有名じゃないから大丈夫」は、すでに通用しない時代に入っているといえるでしょう。

★3を取得しないと何が起きるか

NIST(米国基準)などの既存フレームワークと比べ、セキュリティ対策評価制度の特徴は「取引先管理」の項目が独立し評価される点にあります。

これは、国としてサプライチェーンセキュリティの強化を最重要視している証左といえるでしょう。

大企業などの発注者側が、新規契約や取引継続の必須条件として具体的なセキュリティレベルを指定してくる可能性があります。

★を取得していない場合はサプライチェーンから外され、取引ができなくなる最悪の事態も考えられるのです。

現時点で★3取得は法的義務ではありませんが、取引先との関係により「取得せざるを得ない」状況になるおそれがあります。

セキュリティ対策評価制度の認定を取得しない場合のリスクは以下の通りです。

取引継続条件として指定されるリスク

2026年度下期に制度運用が開始されると、大手企業・元請けが新規契約・継続契約の条件として「★3以上」を明示してくる可能性があります。

実際に自動車業界ではVCISMなど業界独自のセキュリティ要件が取引条件に盛り込まれてきました。

体制整備・証跡整理・専門家確認には数ヶ月単位の期間が必要であり、★取得の要求が来てからの着手では間に合わないおそれがあります。

制度開始前の今が、長く準備期間を確保できるタイミングといえます。

「要求される側」から「要求する側」へ連鎖する構造

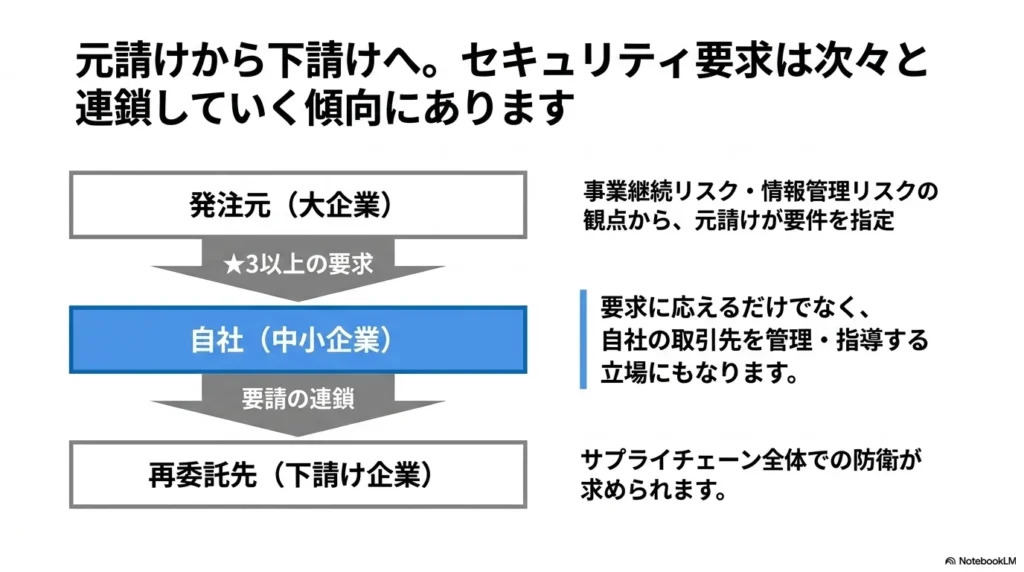

セキュリティ対策評価制度の最大の特徴は、セキュリティ要求がサプライチェーンを通じて「連鎖」していく点です。

中小企業は「要求に応える側」であると同時に、「自社の再委託先に対して要求し管理する側」にもなります。

★3を取得するだけでなく、自社のサプライチェーン全体を管理する義務も発生します。

元の発注者(大企業)が再委託先(二次下請け)に直接★を要求してくるわけではありません。

しかし、直接の取引先が「自社のリスク管理上、必要」と判断して★の取得を要請してくる事態は十分あり得ます。

下請け企業への指導も含めた「サプライチェーン全体の防衛」という視点を持つことが、ビジネスを継続する上での必須要件となりつつあります。

セキュリティ対策評価制度の全体像

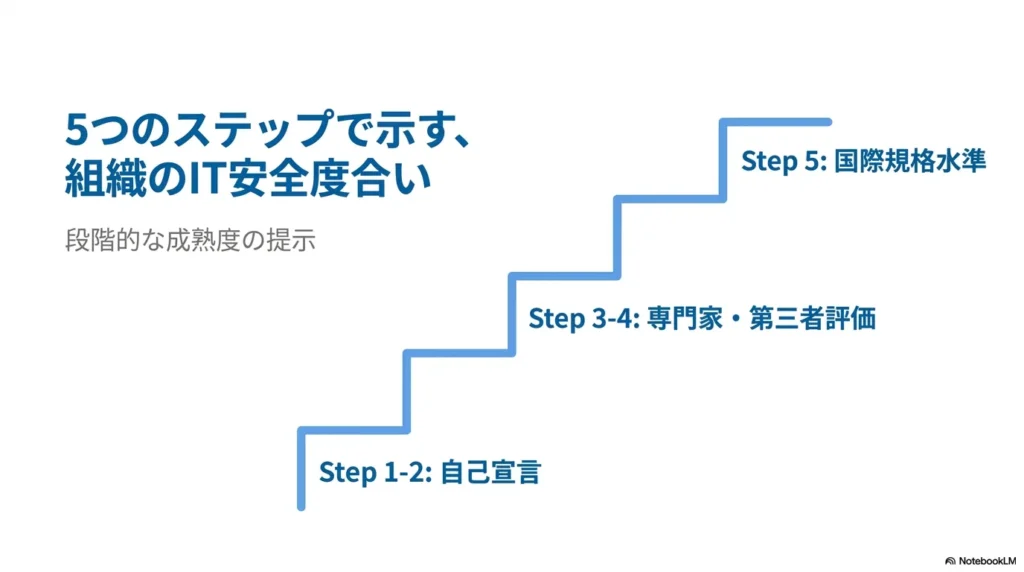

本制度は、企業の対策成熟度を★1から★5までの5段階で評価する仕組みです。

自己宣言で済む★1・★2に対し、★3からは専門家や第三者の評価が入ります。

まずは、段階ごとの位置づけと評価方法の違いを把握しましょう。

★1〜★5の5段階構造

制度は、対策成熟度を5段階で示す設計です。

| 段階 | 位置づけ | 評価方法 | 備考(2026年3月27日公表の別添ベース) |

| ★1 | 最低限の意識表明 | 自己宣言 | SECURITY ACTION ★1相当 |

| ★2 | 基本対策の実施宣言 | 自己宣言 | SECURITY ACTION ★2相当 |

| ★3 | 全企業が最低限目指すべき水準 | 専門家確認付き自己評価 | 要求事項26/評価基準81。毎年更新が必要 |

| ★4 | 標準的に目指すべき水準 | 第三者評価 | 要求事項43/評価基準153(★3の要件を含む累計) 。3年に1度の更新が必要(1年ごとに自己評価提出が必要) |

| ★5 | 到達点・国際規格水準 | 第三者評価 | 2026年度以降に詳細検討 |

実務的には、まず★3が最初の大きな関門になります。

★1・★2との違い

★1・★2は、既存のSECURITY ACTIONを基にした自己宣言です。

「対策に取り組みます」「基本はやっています」と表明できればよい段階です。

一方、★3からは専門家の確認が入ります。

公表の評価基準に沿って、どの領域で何をどう運用しているかを明確にし、セキュリティ専門家がチェック・助言する流れになります。

★1・★2は「方針と宣言」、★3以降はチェックリストに答える設計書+運用の説明責任に近いイメージです。

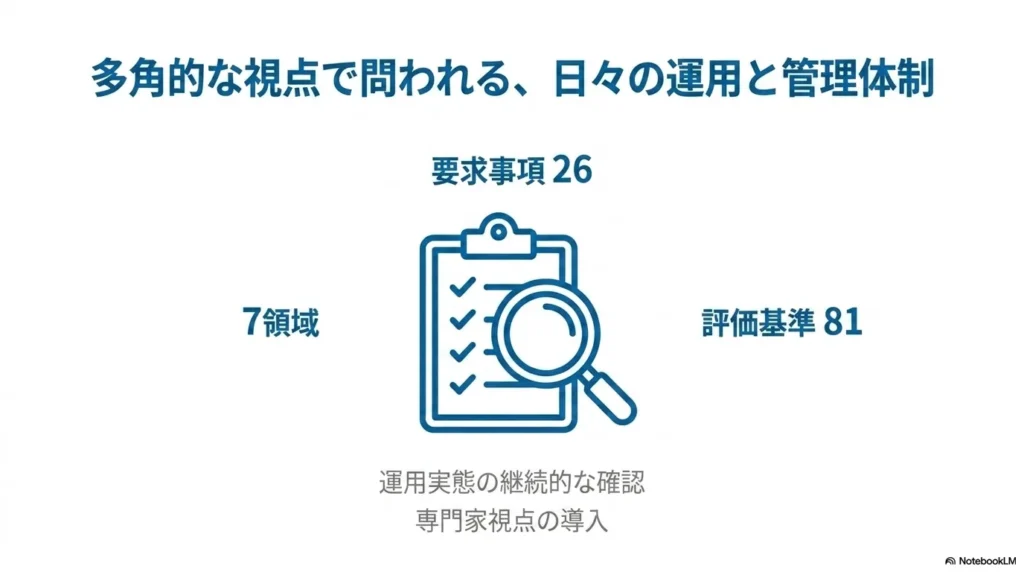

★3で求められること(要件の概要)

実務上、中小企業にとって最初の大きな壁となるのが「★3」です。

サプライチェーンに関わる全企業が対象となり、7つの領域で26の要求事項と81の評価基準を満たす必要があります。

ここでは求められる具体的な要件を解説します。

対象企業

サプライチェーンに関わる全企業が対象です。

業種・規模に関係なく、取引網の一部であれば無関係ではいられません。

7つの領域と要件数

★3はNIST Cybersecurity Framework(CSF)をベースとし、取引先管理を独立した領域として以下の7領域で構成されます。

| タイトル | 領域 | 意識すべきポイント |

| 1 | ガバナンスの整理 | セキュリティ方針の文書化・責任者の明確化 |

| 2 | 取引先管理 | 委託先のセキュリティ状況の把握・管理 |

| 3 | リスクの特定 | 情報資産台帳の整備・リスクアセスメントの実施 |

| 4 | 攻撃等の防御 | アクセス制御・不審メール対策 |

| 5 | 攻撃等の検知 | ログ管理・異常検知の仕組み |

| 6 | インシデントへの対応 | インシデント対応手順書の整備・報告体制の構築 |

| 7 | インシデントからの復旧 | バックアップ・復旧手順の確認と演習 |

参考:

- 経済産業省「『サプライチェーン強化に向けたセキュリティ対策評価制度に関する制度構築方針』(SCS評価制度の構築方針)を公表しました(2026年3月27日)

- 制度構築方針(PDF)

- 別添 ★3・★4要求事項及び評価基準(Excel)

防御では、不正ログインに対する対策や、不審メールの見分け方などが必要になります。

基礎知識の整理には、多要素認証の解説やメール認証の記事を参考にしてください。

専門家確認とは

★3の自己評価には、社内外のセキュリティ専門家が確認・助言するプロセスが想定されています。

これは単なる押印ではなく、記述の妥当性や運用実態の整合を見ていく工程です。

情報処理安全確保支援士(登録セキスペ)など、実務と基準をつなげられる人材の関与が価値を持つ場面が増えるでしょう。

さらに、★3以降は専門家や第三者の目が入る厳格な制度であり、事実と異なる不正な報告や運用実態のないチェックを行った場合は、★の取り消し等の措置が想定されています。

「適当にチェックシートを埋めれば通る」というものではない点に注意が必要です。

制度のスケジュール

セキュリティ対策評価制度の制度運用は、2026年度下期からスタートする予定です。

ここでは現時点で判明している状況と今後の見通しを説明します。

現在の状況(2026年4月時点)

制度構築方針(案)に対するパブリックコメント(意見募集)は実施済みです。

その結果を踏まえ、2026年3月27日に経済産業省・内閣官房国家サイバー統括室が「サプライチェーン強化に向けたセキュリティ対策評価制度に関する制度構築方針」を公表しました。

公表情報ベースで押さえておきたい時系列は次のとおりです。

- 2026年春頃: サイバーセキュリティお助け隊サービス(新類型)実証事業開始

- 2026年秋頃(目安): 評価ガイド等の公表(経産省プレスリリース等の記載)

- 2026年度下期: ★3・★4の制度運用開始

- ★5: 2026年度以降に詳細検討

現時点の整理では、一律の法的義務になるというより、取引条件として求められる形が中心になります。

つまり、実務上は「義務かどうか」より「主要取引先が求めるかどうか」が重要といえるでしょう。

今すぐ着手すべき3つの準備

制度開始を待たず、次の3つから始めるのが実務的です。

STEP 1|SECURITY ACTION ★2を取得する(目安:1〜2週間)

無料で取り組めるうえ、★3へ進むための基礎になります。

手順:

- IPA「SECURITY ACTION」Webサイトにアクセス

- 「二つ星」の宣言に必要な「5分でできる!情報セキュリティ自社診断」を実施

- 結果を基に申請フォームを送信→認定ロゴを取得

ポイント:取得後は認定ロゴを名刺・Webサイトに掲載することで、取引先への可視化にもなります。

STEP 2|情報資産台帳を整備する(目安:2〜4週間)

★3の「リスクの特定」領域で必須となる作業です。

後回しにすると、専門家確認フェーズで最も時間がかかる工程になります。

最低限整理すべき3カテゴリ:

- ハードウェア資産:PC・サーバ・ネットワーク機器の一覧(管理者・所在地・OS含む)

- アカウント・権限:システムごとのアカウント一覧と権限レベル

- クラウド・外部サービス:利用中のSaaS・IaaSと契約状況

まずExcelで構いません。

「どこに何があるか分からない」という状態を脱することが目標です。

基礎知識の整理には、IT資産管理についての記事を参考にしてください。

STEP 3|★3評価基準でギャップを確認する(目安:1〜2週間)

経産省が2026年3月27日付で公表した別添Excel「★3・★4要求事項及び評価基準」を入手し、自社の現状と照合します。

確認の優先順位:

- 取引先管理:最も手薄になりやすく、セキュリティ対策評価制度固有の要件が集中する領域

- 防御:MFA(多要素認証)の導入などのアクセス制御を確認。未導入なら最優先で対応

- インシデント対応:手順書の有無と、実際に運用できているかを確認

ギャップが明確になれば、専門家(登録セキスペなど)への相談も具体的になります。

「何が足りないか分からない」という状態での相談より、対応コストが下がります。

IPAガイドラインや他の枠組みとの関係

新しい制度が始まるとはいえ、ゼロから独自の対策を求められるわけではありません。

既存の「IPA中小企業の情報セキュリティ対策ガイドライン」や「ISMS」などの枠組みと、本制度がどう連動し、どう棲み分けるのかを整理します。

IPA「中小企業の情報セキュリティ対策ガイドライン」との関係

セキュリティ対策評価制度は、IPAが示す中小企業向けの実践的な対策と親和性が高く、特に★1・★2はSECURITY ACTIONを通じてガイドラインの考え方と連動しています。

つまり、IPAガイドラインに沿って基本対策を進めている企業は、SCS対応の初期段階に入りやすい状態にあるといえます。

一方で★3以降は、自己評価の構造化、専門家確認、第三者評価などが加わるため、ガイドライン準拠を土台にしつつ、証跡整備や運用実態の説明が必要です。

ISMSとの位置づけ(補足)

ISMSは組織全体のマネジメントやガバナンスを重視する枠組みで、SCSが狙うサプライチェーン上の取引先評価とは目的がやや異なります。

そのため、セキュリティ対策評価制度の実務準備としてはまずIPAガイドラインとSECURITY ACTIONを軸に進め、ISMSは必要に応じて補完的に活用する整理が現実的です。

自工会VCISMとの関係(製造業向け)

製造業、特に自動車サプライチェーンではVCISMなど業界独自の要求が先行しているケースがあります。

この場合も「どちらか一方」ではなく、共通部分を整理して二重対応を減らす発想が現実的です。

まとめ

セキュリティ対策評価制度は、今後のビジネスのあり方に大きな影響を与える制度です。

サプライチェーンに関わる企業にとって、対策が必須となる制度といえるでしょう。

最後に、今回のポイントは以下の通りです。

- セキュリティ対策評価制度は、サプライチェーン全体のセキュリティを可視化・共通化するための仕組み

- 実務上の最初の関門は★3で、2026年度下期の運用開始が見込まれている

- 法的義務かどうか以上に、取引条件化される前提で早めの準備が必要

制度開始前の今こそ、差がつくタイミングです。

取引先から求められて慌てる前に、★2取得・資産棚卸し・ギャップ確認まで進めておきましょう。

※本記事は2026年4月時点の公表情報を基に作成しています。制度の正式運用までに変更が入る可能性があるため、最新情報は必ず公式資料をご確認ください。

※当ブログの画像は生成AI(NotebookLM)で生成したものです。

コメント